Wolfie Christl on Twitter: ""Infutor's Digital Solutions Suite tie anonymous MAIDs and hashed email addresses (SHA-1, SHA-2, MD-5) to rich profile attributes based on our TrueSource™ Digital Device Graph" with "495+ million

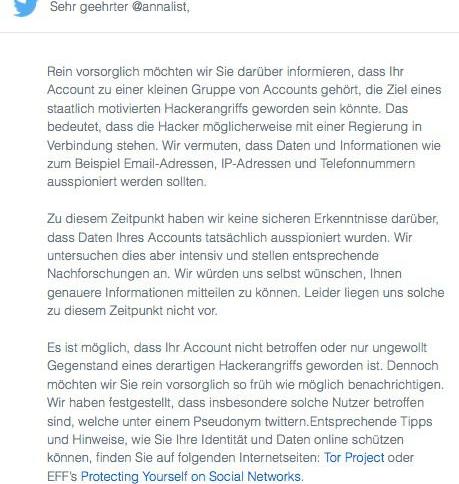

Ein Pseudonym für Amazon KDP verwenden? Wie du eine Autorenmarke auf Amazon aufbauen kannst. | Self publishing, Autor, Buch schreiben